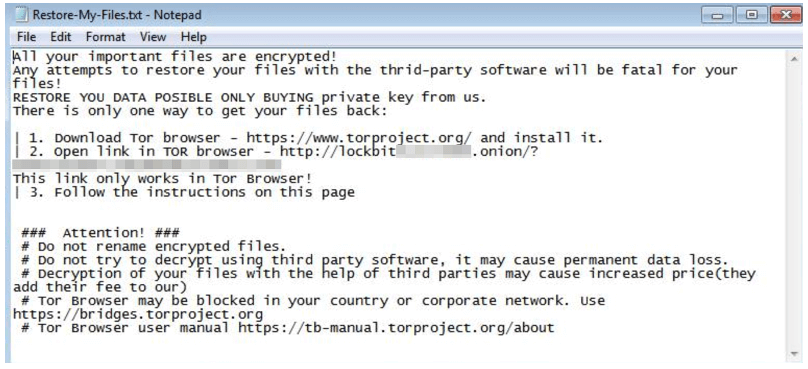

LockBit là một loại mã độc mã hóa dữ liệu (ransomware), được sinh ra nhằm tấn công các tổ chức và doanh nghiệp lớn với mức độ nguy hiểm cao. Theo báo cáo của Cơ quan an ninh cơ sở hạ tầng và an ninh mạng Mỹ (CISA), trong năm 2022, LockBit là biến thể ransomware được triển khai nhiều nhất trên toàn thế giới và vẫn tiếp tục hoành hành cho đến năm 2023.

Bắt đầu từ tháng 1/2020, các nhóm sử dụng LockBit đã tấn công các tổ chức thuộc nhiều quy mô khác nhau, trải rộng trên nhiều lĩnh vực hạ tầng quan trọng, bao gồm: tài chính, nông nghiệp và thực phẩm, giáo dục, năng lượng, chính phủ và dịch vụ khẩn cấp, y tế, sản xuất và giao thông vận tải. Theo tính toán, kể từ tháng 1/2020 đến tháng 5/2023, đã có 1.700 vụ tấn công liên quan đến LockBit, với số tiền hơn 91 triệu USD được chi trả cho hacker để phục hồi dữ liệu.

Một PC bị nhiễm biến thể của LockBit (ảnh: Fortinet)

Mới đây, Bkav đã cảnh báo về sự xuất hiện của LockBit 3.0, mà theo công ty này chia sẻ là “đã tiếp nhận đề nghị hỗ trợ từ một số doanh nghiệp bị virus mã hóa toàn bộ dữ liệu”. Trong đó, cách thức mà tin tặc đã có quyền kiểm soát hệ thống liên quan đến một phần mềm rất phổ biến trên thế giới.

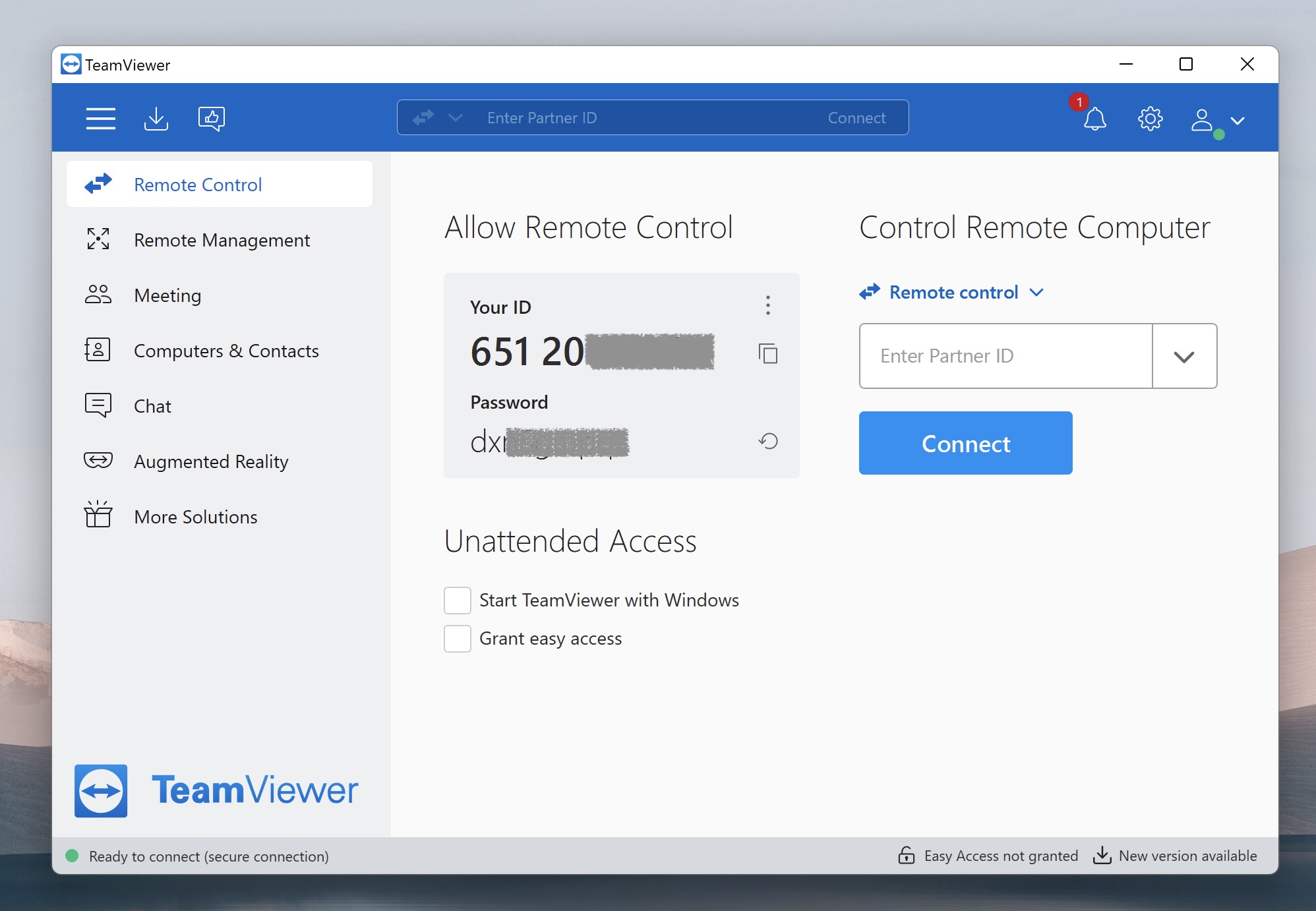

Cụ thể, Bkav cho biết hacker đã lợi dụng phần mềm TeamViewer để thực thi mã độc LockBit. TeamViewer là phần mềm cho phép người dùng điều khiển máy tính từ xa, được sử dụng rộng rãi trong môi trường công việc/doanh nghiệp. Tuy nhiên, nếu thông tin đăng nhập TeamViewer bị khai thác, nó sẽ mở ra một lỗ hổng lớn để hacker kiểm soát hệ thống máy tính.

Phần mềm TeamViewer (ảnh: PCMag)

Theo Bkav, nguyên nhân vụ việc là do phần mềm TeamViewer trên máy tính dùng chung của doanh nghiệp này để mật khẩu mặc định. Hacker đã thu thập được và từ xa đăng nhập trực tiếp vào máy (remote), cài virus LockBit ngay trên desktop và thực thi mã độc. Toàn bộ dữ liệu của doanh nghiệp bị mã hóa, hoạt động sản xuất, kinh doanh bị đình trệ, tin tặc đòi 1 khoản tiền lớn để khôi phục dữ liệu…

“Các nhân viên trong nội bộ tổ chức, doanh nghiệp thường mất cảnh giác khi dùng TeamViewer. Chẳng hạn, họ đặt ID và password trùng với nhiều phần mềm, ứng dụng khác nhau trên máy dùng chung, hoặc gửi thông tin tài khoản TeamViewer cho nhau qua nhiều kênh chat, email… và vô tình làm lộ”, ông Nguyễn Tiến Đạt, Tổng Giám đốc Trung tâm nghiên cứu mã độc (AntiMalware) của Bkav, cho biết.

Bkav khuyến cáo người dùng cần cẩn trọng trong việc chia sẻ ID và mật khẩu qua các kênh email, mạng xã hội, không đặt mật khẩu mặc định yếu và không nên để chế độ TeamViewer khởi động cùng máy vì khi đó ID và Password không đổi.

Nguồn tin: https://genk.vn/doanh-nghiep-bi-virus-ma-hoa-du-lieu-bkav-tuyen-bo-do-phan-mem-cuc-ky-pho-bien-nay-20240301233830061.chn