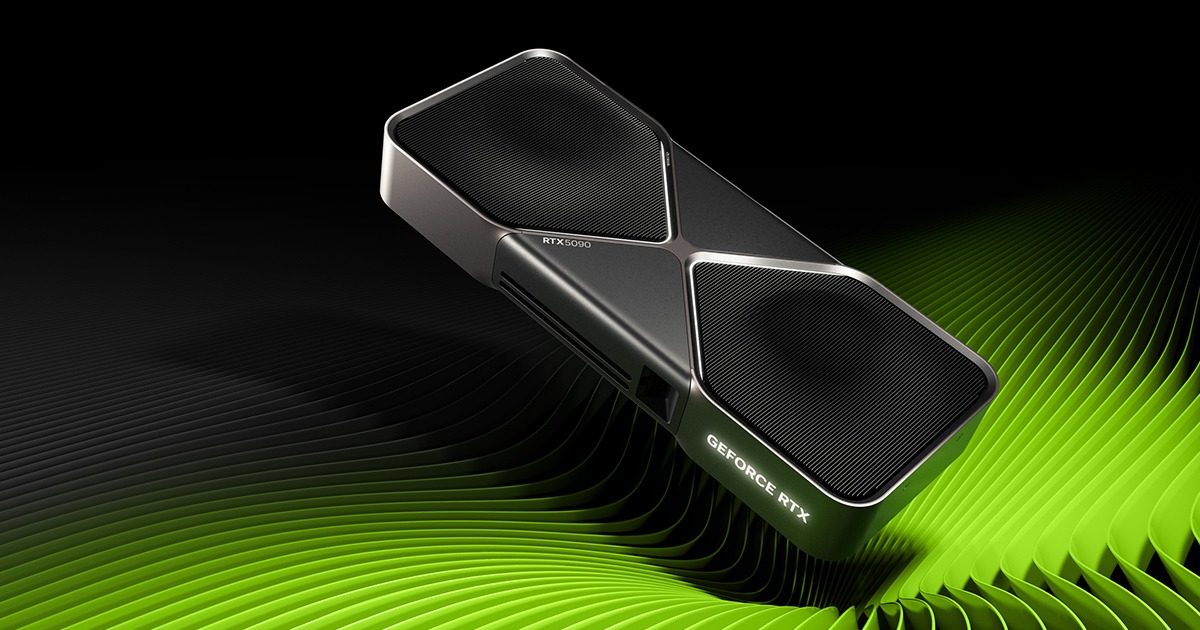

Card đồ họa RTX 5090 – vốn nổi tiếng nhờ sức mạnh vượt trội trong gaming và xử lý AI – mới đây được phát hiện còn có thể dùng để phá mật khẩu với tốc độ đáng báo động. Theo báo cáo từ Hive Systems, chỉ cần 12 chiếc RTX 5090 hoạt động cùng lúc, hệ thống đã có thể bẻ khóa các mật khẩu dạng đơn giản chỉ trong vòng chưa đầy 15 phút.

Phương pháp được sử dụng trong nghiên cứu không phải là tìm trực tiếp mật khẩu, mà là tấn công vào các “hash” – phiên bản mã hóa của mật khẩu thường được lưu trên máy chủ. Khi một cơ sở dữ liệu bị đánh cắp, hacker thường chỉ nhìn thấy các chuỗi hash, và nhiệm vụ của họ là đoán mật khẩu nào có thể tạo ra đoạn mã đó bằng cách thử hàng triệu khả năng khác nhau. Đây gọi là phương pháp brute-force, và nó đặc biệt phù hợp với GPU nhờ khả năng xử lý song song cực kỳ mạnh mẽ.

Với 12 chiếc RTX 5090, hệ thống có thể phá được mật khẩu gồm 8 ký tự chỉ toàn chữ số trong khoảng 15 phút. Nếu mật khẩu gồm 8 chữ cái thường, thời gian kéo dài đến khoảng 3 tuần. Nhưng nếu bạn sử dụng mật khẩu có kết hợp chữ hoa, chữ thường và số, thời gian để bẻ khóa có thể lên tới hơn 60 năm. Thêm một vài ký tự đặc biệt nữa, và thời gian tăng lên hơn 160 năm.

Điều này cho thấy chỉ một chút thay đổi trong cách đặt mật khẩu – như viết hoa, thêm số hoặc ký tự đặc biệt – cũng khiến việc bẻ khóa trở nên gần như bất khả thi, ngay cả với những cỗ máy GPU mạnh nhất thế giới. Trong khi đó, người dùng vẫn thường có xu hướng đặt mật khẩu đơn giản, dễ nhớ, nhưng điều này lại vô tình giúp hacker rút ngắn thời gian bẻ khóa xuống mức nguy hiểm.

Khi so sánh với thế hệ trước là RTX 4090, Hive Systems cho biết RTX 5090 nhanh hơn khoảng 33% khi xử lý mật khẩu đơn giản. Với những mật khẩu phức tạp hơn, tốc độ vượt trội rõ rệt hơn nữa, lên tới gần gấp đôi trong một số trường hợp. Tuy nhiên, dù có nhanh đến đâu, thì một mật khẩu đủ mạnh vẫn khiến cỗ máy GPU phải mất hàng trăm năm để phá – điều đó cho thấy bảo mật thực sự vẫn nằm trong tay người dùng.

Một lưu ý quan trọng là kỹ thuật này chỉ phát huy hiệu quả khi hacker đã có sẵn cơ sở dữ liệu mật khẩu bị rò rỉ từ trước. Dù vậy, nếu điều đó xảy ra – như trong những vụ tấn công vào hệ thống của hãng lớn – thì những người dùng đặt mật khẩu đơn giản sẽ là nhóm bị tấn công đầu tiên.

Anh Việt

Nguồn tin: https://genk.vn/mat-khau-8-so-tuong-an-toan-hoa-ra-van-de-bi-pha-trong-15-phut-boi-dan-12-chiec-rtx-5090-20250510103642249.chn